在數(shù)字化浪潮席卷全球的今天,網(wǎng)絡工程師的角色已從單純的基礎設施建設者,轉變?yōu)楸U掀髽I(yè)核心數(shù)字資產(chǎn)安全的關鍵守護者。網(wǎng)絡安全不僅是技術層面的攻防,更是融入計算機網(wǎng)絡工程全生命周期的戰(zhàn)略要務。本文將從網(wǎng)絡工程師的日常工作出發(fā),結合典型應用案例,探討網(wǎng)絡安全在計算機網(wǎng)絡工程中的實踐與挑戰(zhàn)。

一、 網(wǎng)絡工程中的安全基石:縱深防御體系

現(xiàn)代網(wǎng)絡工程的設計早已超越了“連通即可”的初級階段。一名合格的網(wǎng)絡工程師,在規(guī)劃與實施網(wǎng)絡項目時,必須將安全作為基礎架構的基因。這具體體現(xiàn)在構建縱深防御體系上:

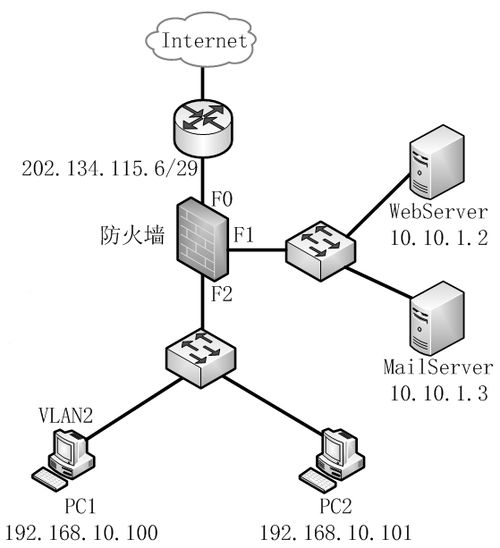

- 邊界安全:在網(wǎng)絡入口部署下一代防火墻(NGFW)、入侵防御系統(tǒng)(IPS)和Web應用防火墻(WAF),對進出流量進行精細化過濾和應用層威脅檢測。

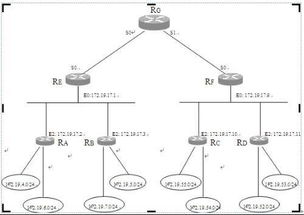

- 內網(wǎng)分段:摒棄傳統(tǒng)的扁平化網(wǎng)絡,采用VLAN、軟件定義網(wǎng)絡(SDN)等技術進行邏輯隔離。即使攻擊者突破邊界,其橫向移動也會被嚴格限制在最小權限區(qū)域內。

- 終端與身份安全:部署終端檢測與響應(EDR)系統(tǒng),并實施嚴格的網(wǎng)絡接入控制(如802.1X),確保只有合規(guī)且可信的設備與用戶才能訪問網(wǎng)絡資源。

- 持續(xù)監(jiān)控與審計:利用安全信息和事件管理(SIEM)系統(tǒng),對全網(wǎng)日志進行集中收集、關聯(lián)分析,實現(xiàn)威脅的可視化與快速響應。

二、 應用案例分析:從事件中汲取經(jīng)驗

案例一:某中型電商公司數(shù)據(jù)泄露事件

背景:該公司網(wǎng)絡架構相對傳統(tǒng),核心業(yè)務服務器與辦公網(wǎng)絡未做有效隔離。

事件經(jīng)過:攻擊者首先通過一次釣魚郵件攻擊,獲取了一名普通員工的OA系統(tǒng)憑據(jù)。攻擊者利用該憑據(jù)接入內部網(wǎng)絡,并通過網(wǎng)絡掃描發(fā)現(xiàn)了存在未修復漏洞的測試服務器。利用該漏洞獲取服務器權限后,攻擊者在內網(wǎng)橫向移動,最終竊取了存有用戶信息的核心數(shù)據(jù)庫。

網(wǎng)絡工程師角度的反思與加固方案:

1. 網(wǎng)絡架構重構:立即實施網(wǎng)絡邏輯隔離,將核心生產(chǎn)網(wǎng)、辦公網(wǎng)、測試網(wǎng)嚴格劃分,并在區(qū)域間部署訪問控制列表(ACL)及防火墻策略,遵循最小權限原則。

2. 強化訪問控制:全面部署基于802.1X的無線與有線網(wǎng)絡準入控制,并與人力資源系統(tǒng)聯(lián)動,實現(xiàn)賬號的即時創(chuàng)建與注銷。

3. 漏洞管理閉環(huán):建立常態(tài)化的資產(chǎn)掃描與漏洞修復流程,尤其對暴露在內部網(wǎng)絡中的系統(tǒng)一視同仁,及時打補丁或進行虛擬補丁防護。

4. 加密與審計:對敏感數(shù)據(jù)(如數(shù)據(jù)庫)實施加密存儲與傳輸,并啟用所有關鍵設備和系統(tǒng)的操作審計日志,日志統(tǒng)一送至SIEM平臺。

案例二:某制造企業(yè)遭遇勒索軟件攻擊導致生產(chǎn)中斷

背景:企業(yè)OT(運營技術)網(wǎng)絡與IT網(wǎng)絡存在部分互聯(lián),以便于數(shù)據(jù)采集與監(jiān)控,但安全防護薄弱。

事件經(jīng)過:勒索軟件通過IT網(wǎng)絡中的一臺受感染辦公電腦植入,隨后通過OT與IT網(wǎng)絡的連接點傳播至工業(yè)控制網(wǎng)絡。加密了生產(chǎn)線上的工控機與數(shù)據(jù)采集服務器,導致整條生產(chǎn)線癱瘓。

網(wǎng)絡工程師角度的反思與加固方案:

1. IT/OT網(wǎng)絡強隔離:在IT與OT網(wǎng)絡之間部署工業(yè)防火墻或數(shù)據(jù)二極管,建立單向通信管道(僅允許OT數(shù)據(jù)向IT系統(tǒng)發(fā)送,嚴格禁止IT向OT的主動訪問),實現(xiàn)物理或邏輯上的絕對隔離。

2. OT網(wǎng)絡內部微隔離:在OT網(wǎng)絡內部,根據(jù)不同產(chǎn)線、功能區(qū)域進行進一步分段,防止威脅在工業(yè)網(wǎng)絡內大規(guī)模擴散。

3. 專用安全協(xié)議與白名單:在OT側,關閉非必要的通用網(wǎng)絡服務,采用工業(yè)專用協(xié)議,并部署工業(yè)入侵檢測系統(tǒng),建立“白名單”機制,只允許已知合法的指令和流量。

4. 備份與災難恢復:為OT環(huán)境制定并定期測試獨立的災難恢復計劃,確保核心生產(chǎn)數(shù)據(jù)與系統(tǒng)配置的離線備份可用,這是應對勒索軟件的最后防線。

三、 與展望

對于網(wǎng)絡工程師而言,網(wǎng)絡安全已不再是可選的附加模塊,而是計算機網(wǎng)絡工程的核心組成部分。從上述案例可以看出,大部分嚴重的安全事件都源于網(wǎng)絡架構設計缺陷、訪問控制粗放和內部監(jiān)控缺失。

未來的趨勢要求網(wǎng)絡工程師必須具備更融合的知識體系:

- 云網(wǎng)安融合:隨著混合云、SASE(安全訪問服務邊緣)模型的普及,需要精通云網(wǎng)絡連接(如ExpressRoute, Direct Connect)及其安全共擔責任模型下的配置。

- 自動化與協(xié)同:利用網(wǎng)絡自動化工具(如Ansible, Python腳本)快速部署和統(tǒng)一安全策略,并實現(xiàn)網(wǎng)絡設備與安全設備(防火墻、IPS)之間的威脅情報聯(lián)動與自動封堵。

- 零信任網(wǎng)絡架構(ZTNA):逐步推動從“基于邊界”的安全模型向“永不信任,持續(xù)驗證”的零信任模型演進,這是應對邊界模糊化的根本之道。

網(wǎng)絡工程師是網(wǎng)絡安全的第一道實踐者與架構師。通過將安全思想前置,在設計、建設、運維網(wǎng)絡的全過程中貫徹安全最佳實踐,并不斷從真實案例中學習,才能構建出既高效又堅韌的現(xiàn)代計算機網(wǎng)絡,為組織的數(shù)字化轉型保駕護航。